Aprende todo sobre el protocolo IPsec, dónde se utiliza, para qué sirve, cuáles son sus funciones y sus ventajas.

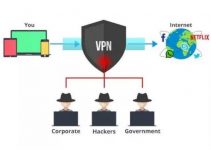

El IPsec o Internet Protocol Security (Protocolo de Seguridad de Internet) es un protocolo de seguridad que proporciona, a quienes lo utilicen, un extra de protección al momento de navegar por internet. En sí, está compuesto por un conjunto de protocolos que ofrecen altos estándares de seguridad al estar basado en la tecnología de criptografía.

IPsec es compatible con una gran cantidad de algoritmos de encriptación con diferentes longitudes de claves. Este protocolo ocasionalmente no es bloqueado por firewalls de gobiernos como el caso de China o Venezuela, por eso los usuarios con una buena conexión a internet que puedan utilizar el protocolo IPsec pueden traspasar cualquier restricción territorial.

¿Cómo trabaja el IPsec?

Cómo mencionamos anteriormente el IPsec está compuesto por diversos protocolos de seguridad diseñados específicamente para proteger los paquetes de información que son enviados en todo momento mediante una conexión a internet.

La forma en cómo los protocolos de seguridad como el IPsec protegen la información de quienes lo utilizan no es tan extraña como la mayoría piensa. La mayoría de este tipo de protocolos utilizan las capas de internet para cumplir sus funciones, por medio de dos mecanismos diferentes.

- Authentication Header (AH)

El encabezado de autenticación incluye una firma o contraseña digital en cada paquete de información intercambiado entre tu computadora e internet, de esta manera protege fuertemente tu conexión de cualquier intercepción provocada por hackers de datos. Un AH bloqueará cada paquete, por lo cual nunca podrá ser modificado mientras se utilice.

- Encapsulating Security Payload (ESP)

El ESP es un tanto diferente al sistema AH, ya que en éste se garantiza que los datos almacenados en cada paquete permanezcan encriptados y ocultos, mientras que en el encabezado de autenticación se evita que los paquetes intercambiados tengan una manipulación indebida al transitar por la red.

Modalidades del IPsec

Al momento de utilizar el protocolo IPsec se deberá escoger en que tipo de configuración se quiere aplicar la protección al equipo, dispositivo o aplicación objetivo, ya que existen dos modos:

- Tunnel Mode (Modo túnel)

Esta modalidad de funcionamiento del IPsec es la predeterminada, es decir, el modo que vendrá por default al momento de usar el protocolo IPsec. En el modo túnel el paquete de información IP intercambiado será protegido exclusivamente por el IPsec.

El paquete de información intercambiado será cubierto por la seguridad del IPsec, en adición también será encriptado y se le añadirá una nueva dirección IP que lo enmascarará para ser enviado al otro lado del túnel, el servidor de internet.

El modo por defecto del IPsec es utilizado mayormente para proteger y encriptar la información enviada y recibida entre diferentes pasarelas de información, como ejemplo podemos nombrar: Routers Cisco, Firewalls, Estaciones finales de pasarelas, 2 routers conectados por una VPN, entre otros. Este modo de IPsec es el más común y por ende el más usado.

- Transport Mode (Modo transporte)

Este modalidad es usada principalmente para enlaces o comunicaciones realizadas de fin a fin, es decir end-to-end. El modo transporte proporciona al paquete de información intercambiado una capa extra de seguridad que evitará el extravío o la filtración de la información.

Esta modalidad consiste en cabeceras TCP/UDP con información que transitan por el AH o el ESP. Es importante saber que la carga de información protegida por el IPsec permanece sin cambios y el encabezado del IP también, pero sólo hay un cambio, el protocolo del IP va a cambiar a ESP o AH dependiente en cuál esté inicialmente.

La modalidad de Transporte es utilizada mayormente cuando existe algún otro protocolo túnel de seguridad protegiendo al primer paquete de información para luego el IPsec seguir protegiendo a los paquetes restantes en un sistema de enlace por internet.

¿Es seguro usar IPsec?

Realmente es muy conveniente utilizar una barrera de protección extra al momento de navegar por internet, ya sea utilizando o no un servicio de VPN, añadir un protocolo de seguridad como el IPsec puede ser la diferencia entre sufrir o no un robo de datos, extravío o filtración de información sensible que resulte perjudicial para usted o su equipo de trabajo.

El protocolo IPsec es una de las formas más eficientes de proteger y encriptar toda la información que necesites. Cuenta con diversas ventajas y beneficios de operar a un nivel de seguridad elevado las cuales serán nombradas al final de este artículo.

- L2TP/IPsec

El protocolo L2TP y el protocolo IPsec hacen una buena combinación. El L2TP también conocido como Layer 2 Tunneling Protocol es otra forma de protocolo programado para realizar túneles principalmente en servicios de VPN.

Es muy importante saber que el protocolo L2TP por sí sólo no presenta ninguna protección o encriptación de nuestra información o paquetes, pero en conjunto con el protocolo de seguridad IPsec se transforma automáticamente en una herramienta genial para diferentes servicios de VPN.

La combinación de estos dos protocolos resulta ser muy efectiva ya que representa una serie de beneficios que no se pueden ignorar, entre los cuales tenemos: Altas velocidades de descarga y Niveles de seguridad extremos para diferentes paquetes generalmente se utiliza con encriptación AES.

- IKEv2/IPsec

El protocolo IKEv2 por sus siglas Internet Key Exchange Version2 es un protocolo creado a partir de la colaboración entre Cisco y Microsoft, es compatible con una gran variedad de sistemas operativos e incluso cuenta con diferentes versiones de código abierto para los usuarios de Linux.

El protocolo IKEv2 de la misma forma que el L2TP, es un protocolo túnel el cual es bastante útil para ser usado en servicios de VPN en combinación con el protocolo de seguridad IPsec, algunas de las ventajas y motivos por los cuales este protocolo es usado son: Conexión automática luego de una caída o perdida de señal, se puede manejar fácilmente.

IPsec vs OpenVPN

¿Por qué utilizar IPsec?

El protocolo IPsec es una opción muy segura, extraordinariamente segura, flexible y potente. Resuelve entre sus diferentes estándares la ineficiente seguridad existente en los estándares básicos de un protocolo IP.

Debido al protocolo IPsec se puede hacer uso de distintas redes IP para diferentes aplicaciones delicadas, enlace entre empresas bancarias, y en general una solución inmediata, sencilla y eficiente para aquellas situaciones que ameritan un nivel de seguridad superior.

La variedad de motivos a los cuales puede hacer frente el IPsec lo posicionan como uno de los mejores protocolos aunque no el número uno. Las diversas aplicaciones que puede tener el mismo son su punto fuerte, ya que significa una solución inmediata para garantizar la protección, seguridad y privacidad de las interconexiones.

Ventajas de IPsec

- Integridad y autenticación del origen de los datos intercambiados

- La total confidencialidad incluida en los estándares del cifrado

- Evita el Replay o Repeticiones. La autentificación de IPsec evitará cualquier intento de robo de identidad

- Compatibilidad con la mayoría de los equipos

- Ofrece diversos niveles de seguridad como el AES, AES-256 Y EL 3DES

- Generalmente no requiere de alguna instalación o software adicional

Desventajas de IPsec

- El proceso para instalar o programar un protocolo de seguridad IPsec es bastante laborioso y tardío

- Se corre el riesgo de robo de información o de paquetes si el IPsec no es configurado correctamente en el equipo

- El protocolo de seguridad IPsec puede ser bloqueado fácil y rápidamente por los proveedores de internet

¿Por qué utilizar openVPN?

La tecnología utilizada en el servicio de OpenVPN es muy destacada. Este servicio emplea en su funcionamiento tecnología de código abierto como la utilizada en los servicios de OpenSSL e incluso los protocolos V3/TLS v1.

Los estándares utilizados en Openvpn son prácticamente indistinguibles de los mismos utilizados en el tráfico de las certificaciones https que surgen al momento de entrar a un website con una buena protección.

El servicio de OpenVPN es bastante flexible y fácil de usar, cuenta con una configuración diversa la cual incluye la encriptación AES. El servicio OpenVPN se ha transformado en un protocolo bastante común y usado por todos.

¿Cuál es el Mejor?

El protocolo de IPsec es una medida que puede ser considerada relativamente segura, confiable y eficiente, pero el nivel de encriptación de 256 bit ofrecido por OpenVPN en combinación con sus diversas características como:

- Conexión estable

- Gran velocidad

- Excelente alcance

- Latencia baja

- Compatibilidad con la mayoría de los sistemas operativos

Ubican a OpenVPN como el mejor protocolo.

Lo Mejor de utilizar VPN

Ya tienes todos los conocimientos relacionados a protocolos de seguridad y la importancia de su uso.

Pero también debemos saber y tener presente que el publico en general necesita una solución buena, respetable y segura con la facilidad propia para ser utilizada por cualquier persona.

Es por esto que utilizar la tecnología de VPN compatible con OpenVPN es la mejor alternativa para el usuario medio pues su simpleza y solidez son la combinación perfecta.

Conclusión

La seguridad proporcionada por el protocolo IPsec actualmente es una de las características básicas de toda interconexión de internet para redes IP. La podemos considerar como una de las tecnologías de seguridad y protección de datos más estable, madura e infalible que podamos encontrar.

Actualmente, la misma puede ser introducida en diversos campos tecnológicos, principalmente aquellos que requieran o deban tener un nivel de encriptación, protección y seguridad de nivel superior en sus conexiones inalámbricas.